【Redmine3.3】issue_templatesとAttach image from clipboardプラグインのインストール

Redmine3.3をDocker上の環境に整備する機会があったので、その備忘録。 今回は、Redmine3.3上に以下のプラグインをインストール

- issue_templates(チケットのテンプレート化)

- Attach image from clipboard(クリップボードから直接画像を直接添付)

目次

issue_templatesのインストール

- redmineのコンテナ内のシェルに入る。

[root@docker ~]# docker exec -i -t redmine /bin/bash

- redmineのコンテナ内のシェルに入った後、以下を実行

root@24bdbf246513:/home/redmine/redmine# cd plugins/ root@24bdbf246513:/home/redmine/redmine/plugins# hg clone https://bitbucket.org/akiko_pusu/redmine_issue_templates root@24bdbf246513:/home/redmine/redmine/plugins# cd .. root@24bdbf246513:/home/redmine/redmine# bundle update root@24bdbf246513:/home/redmine/redmine# bundle install root@24bdbf246513:/home/redmine/redmine# bundle exec rake redmine:plugins:migrate RAILS_ENV=production

- dockerを再起動する。

[root@docker ~]# docker stop redmine redmine [root@docker ~]# docker start redmine

Attach image from clipboardのインストール

- redmineのコンテナ内のシェルに入る。

[root@docker ~]# docker exec -i -t redmine /bin/bash

- redmineのコンテナ内のシェルに入った後、以下を実行

root@24bdbf246513:/home/redmine/redmine# cd plugins/ root@24bdbf246513:/home/redmine/redmine/plugins# git clone git://github.com/peclik/clipboard_image_paste.git Cloning into 'clipboard_image_paste'... remote: Counting objects: 419, done. remote: Total 419 (delta 0), reused 0 (delta 0), pack-reused 419 Receiving objects: 100% (419/419), 257.95 KiB | 0 bytes/s, done. Resolving deltas: 100% (149/149), done. root@24bdbf246513:/home/redmine/redmine/plugins# root@24bdbf246513:/home/redmine/redmine/plugins# root@24bdbf246513:/home/redmine/redmine/plugins# exit

- dockerを再起動する。

[root@docker ~]# docker stop redmine redmine [root@docker ~]# docker start redmine redmine [root@docker ~]#

【Redmine3.3】view-customizeのインストール

Redmine3.3をDocker上の環境に整備する機会があったので、その備忘録。 ここでは、Redmineのプラグイン「view customize plugin」インストール

目次

view-customizeのインストール

redmineのコンテナ内のシェルに入って以下作業

[root@docker ~]# docker exec -i -t 24bdbf246513 /bin/bash root@24bdbf246513:/home/redmine/redmine# cd plugins/ root@24bdbf246513:/home/redmine/redmine/plugins# root@24bdbf246513:/home/redmine/redmine/plugins# git clone https://github.com/onozaty/redmine-view-customize.git Cloning into 'redmine-view-customize'... remote: Counting objects: 273, done. remote: Total 273 (delta 0), reused 0 (delta 0), pack-reused 273 Receiving objects: 100% (273/273), 138.79 KiB | 0 bytes/s, done. Resolving deltas: 100% (101/101), done. root@24bdbf246513:/home/redmine/redmine/plugins# mv redmine-view-customize view_customize root@24bdbf246513:/home/redmine/redmine/plugins# cd .. root@24bdbf246513:/home/redmine/redmine# bundle exec rake redmine:plugins:migrate RAILS_ENV=production Migrating view_customize (View Customize plugin)... == 1 CreateViewCustomizes: migrating ========================================== -- create_table(:view_customizes) -> 0.4526s == 1 CreateViewCustomizes: migrated (0.4528s) ================================= == 2 AddColumnViewCustomizes: migrating ======================================= -- add_column(:view_customizes, :is_enabled, :boolean, {:null=>false, :default=>true}) -> 0.6943s -- add_column(:view_customizes, :is_private, :boolean, {:null=>false, :default=>false}) -> 0.6576s -- add_column(:view_customizes, :author_id, :integer, {:null=>false, :default=>0}) -> 0.8704s == 2 AddColumnViewCustomizes: migrated (2.2239s) ============================== root@24bdbf246513:/home/redmine/redmine# root@24bdbf246513:/home/redmine# exit

【Redmine3.3】Docker上で起動する

Redmine3.3をDocker上の環境に整備する機会があったので、その備忘録。

目次

- 目次

- 参照書籍

- OS環境

- docker環境

- docker imageの取得

- docker imageの確認

- データ保存場所の作成

- redmine用mysqlコンテナ起動

- redmine用コンテナ起動

- コンテナ起動の確認

参照書籍

- 作者: 前田剛

- 出版社/メーカー: 秀和システム

- 発売日: 2016/12/07

- メディア: Kindle版

- この商品を含むブログ (1件) を見る

OS環境

[root@docker ~]# cat /etc/redhat-release CentOS Linux release 7.3.1611 (Core) [root@docker ~]#

docker環境

[root@docker ~]# docker -v Docker version 1.12.6, build 96d83a5/1.12.6 [root@docker ~]#

docker imageの取得

[root@docker ~]# docker pull sameersbn/redmine:3.3.1

docker imageの確認

[root@docker ~]# docker images docker.io/sameersbn/redmine 3.3.1 090b1982b352 12 months ago 658.5 MB [root@docker ~]#

データ保存場所の作成

データをホスト側のファイルシステムに永続化するため、下記のディレクトリを作成

[root@docker ~]# mkdir -p /srv/docker/redmine/mysql [root@docker ~]# mkdir -p /srv/docker/redmine/redmine

redmine用mysqlコンテナ起動

[root@docker redmine]# docker run --name=mysql-redmine -d --env='DB_NAME=redmine_production' --env='DB_USER=redmine' --env='DB_PASS=redpass' -v /srv/docker/redmine/mysql:/var/lib/mysql sameersbn/mysql:latest

redmine用コンテナ起動

[root@docker redmine]#docker run --name=redmine -d -p 80:80 --link=mysql-redmine:mysql -v /srv/docker/redmine/redmine:/home/redmine/data sameersbn/redmine:3.3.1

コンテナ起動の確認

[root@docker redmine]# docker ps -a CONTAINER ID IMAGE COMMAND CREATED STATUS PORTS NAMES 66d6b7edf9fd sameersbn/redmine:3.3.1 "/sbin/entrypoint.sh " 52 seconds ago Up 39 seconds 0.0.0.0:80->80/tcp, 443/tcp redmine 64f25d3057aa sameersbn/mysql:latest "/sbin/entrypoint.sh " 3 minutes ago Up 3 minutes 3306/tcp [root@docker mysql]#

【CheckPointR77.30】検証記⑩(StaticNAT)

ファイアーウォールで有名なCheckPoint社の R77.30について、少し検証する必要があったため、その備忘録。

なお、以降記載の手順は、検証目的のため、必ずしも正規の手順ではないかもしれませんので、ご了承ください。

目次

- 目次

- 前回までの前提

- DMZにWebサーバの配置

- Webサーバ用のオブジェクトとStaticNAT用のオブジェクトの作成

- Webサーバへのアクセス用ルール

- Webサーバへの内部ネットワークからのアクセス

- Webサーバへの外部ネットワークからのアクセス

前回までの前提

前回までで、構成の概要を決めながら、

Gaiaのインストールを3台実施し、

さらに、マネージメントサーバを構築し、

ファイアーウォールゲートウェイ(2台)を構築し、

IPアドレスを設定し、

staticルーティングまでを設定し、

Checkpoint管理コンソール製品「SmartConsole」をインストールし、

ファイアーウォールクラスタの構築を行い、

HideNATの設定を行った。

以降では、宛先アドレスの変換を行うため、「StaticNAT」を実施する。

DMZにWebサーバの配置

まず、DMZ(ここでは、「172.16.1.0」)ネットワークに Webサーバを構築する。

DMZネットワーク上に、Webサーバを用意し、(ここでは、「172.16.1.20」)

Apacheサービスを起動しておく。

Webサーバ用のオブジェクトとStaticNAT用のオブジェクトの作成

Webサーバ用のオブジェクト実体を作成する。

次に、外部(ここでは、「192.168.3.0」)ネットワークからのアクセス用のオブジェクト (ここでは、「192.168.3.80」だが、通常はグローバル用IP用のオブジェクトになるだろう。)を作成し、

作成した外部(ここでは、「192.168.3.0」)ネットワークからのアクセス用のオブジェクトに、 (「192.168.3.80」→ 「172.16.1.20(Webサーバの実体オブジェクト」)への StaticNAT(宛先のアドレス変換を実施する(グローバルIP→プライベートIPへのアドレス変換イメージ)

Webサーバへのアクセス用ルール

以下のルールを作成する。

- ①内部ネットワーク→Webサーバへの実体(「172.16.1.20(Webサーバの実体オブジェクト」)へのhttpアクセス。

- ②外部ネットワーク→StaticNAT用のオブジェクト(「192.168.3.80(Webサーバの実体へStaticNATを行うオブジェクト」)へのhttpアクセス。

Webサーバへの内部ネットワークからのアクセス

内部ネットワーク→Webサーバへの実体(「172.16.1.20(Webサーバの実体オブジェクト」)へのhttpアクセスを行う。 アクセス要件としては、下記の通り。

- ①送信元:192.168.1.45

- ②宛先:172.16.1.20

Webサーバへアクセスができることを確認する。

Webサーバ側のアクセスログを確認する。 アクセスログの送信元アドレスが、「172.16.1.250」になっていることがわかる。 ここでは、「172.16.1.250」は、ファイアーウォールクラスタのVIPであるため、 送信元アドレスが、ファイアーウォールクラスタの送信元アドレスに変換されないようにする。

具体的には、内部ネットワーク(ここでは、「192.168.1.0」)から、 DMZネットワーク(ここでは、「172.16.1.0」)へのアクセス時、 送信元アドレスが、ファイアーウォールクラスタのVIPではなく、 オリジナルの送信元アドレス(ここでは、「192.168.1.0」)になるように NAT変換設定を行う。

再度、Webサーバへアクセスする。

Webサーバ側のアクセスログを確認する。 このとき、ファイアーウォールクラスタのVIPとなっていた 送信元アドレスが、オリジナルの送信元アドレス (ここでは、「192.168.1.45」)になっていることを 確認する。

Webサーバへの外部ネットワークからのアクセス

外部ネットワーク→StaticNAT用のオブジェクト(「192.168.3.80(Webサーバの実体へStaticNATを行うオブジェクト」)への

httpアクセスを行う。 アクセス要件としては、下記の通り。

- ①送信元:192.168.3.5

- ②宛先:192.168.3.80(⇒Webサーバへの実体(「172.16.1.20」)へStaticNATされる)

外部ネットワークから、StaticNAT用のオブジェクト「192.168.3.80」へアクセスできることを 確認する。

ファイアーウォール側のログを確認し、 192.168.3.80(⇒Webサーバへの実体(「172.16.1.20」)へStaticNATされていることを 確認する。

【CheckPointR77.30】検証記⑨(HideNAT)

ファイアーウォールで有名なCheckPoint社の R77.30について、少し検証する必要があったため、その備忘録。

なお、以降記載の手順は、検証目的のため、必ずしも正規の手順ではないかもしれませんので、ご了承ください。

目次

前回までの前提

前回までで、構成の概要を決めながら、

Gaiaのインストールを3台実施し、

さらに、マネージメントサーバを構築し、

ファイアーウォールゲートウェイ(2台)を構築し、

IPアドレスを設定し、

staticルーティングまでを設定し、

Checkpoint管理コンソール製品「SmartConsole」をインストールし、

ファイアーウォールクラスタの構築を行った。

以降では、送信元アドレスの変換「HideNAT」を実施する。

HideNATの実施。

まず、内部ネットワーク(ここでは、「192.168.1.0」)から、 インターネットにアクセスする。

ルールもアドレス変換も設定されていないので、接続できない。

まず、ルールを作成する。ここでは、内部ネットワーク(ここでは、「192.168.1.0」)から下記を許可する。

次に、内部ネットワーク(ここでは、「192.168.1.0」)を示す オブジェクト(ここでは、「NetInternal」)のオブジェクトを 選択し、

[NAT]タブで、下記にチェックを行い、 送信元を、「ファイアーウォールクラスタの送信元アドレスに変換する」 HideNATを設定する。

その後、内部ネットワーク(ここでは、「192.168.1.0」)から httpのインターネットアクセスができることと、

httpsのインターネットアクセスができることを確認する。

【CheckPointR77.30】検証記⑧(クラスタ構築)

ファイアーウォールで有名なCheckPoint社の R77.30について、少し検証する必要があったため、その備忘録。

なお、以降記載の手順は、検証目的のため、必ずしも正規の手順ではないかもしれませんので、ご了承ください。

目次

前回までの前提

前回までで、構成の概要を決めながら、

Gaiaのインストールを3台実施し、

さらに、マネージメントサーバを構築し、

ファイアーウォールゲートウェイ(2台)を構築し、

IPアドレスを設定し、

staticルーティングまでを設定し、

Checkpoint管理コンソール製品「SmartConsole」をインストールした。

以降では、ファイアーウォール2台でクラスタを構成する。

クラスタ構築

クラスタの構築には、下記の動画などが大変参考になる。

https://www.youtube.com/watch?v=zr8Yt_R1HeI

Checkpoint Implement ClusterXL

※29分ごろからの部分。

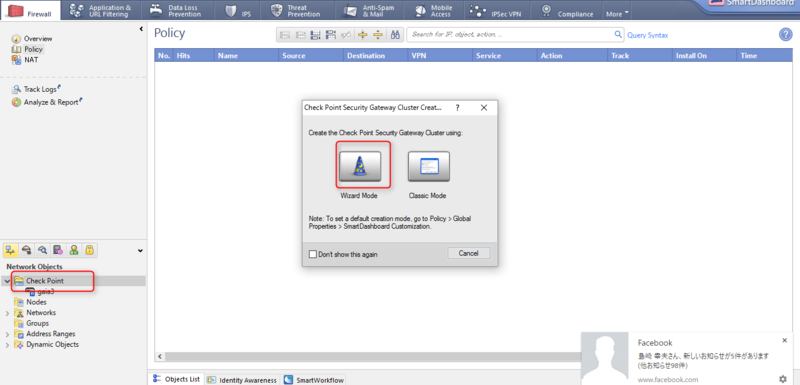

まずは、クラスタオブジェクトを作成するために、 左下の[Checkpoint]を選択し、右クリック-[Security Gateway/Management] を選択し、下記の画面が起動したら、[Wizart Mode]を選択

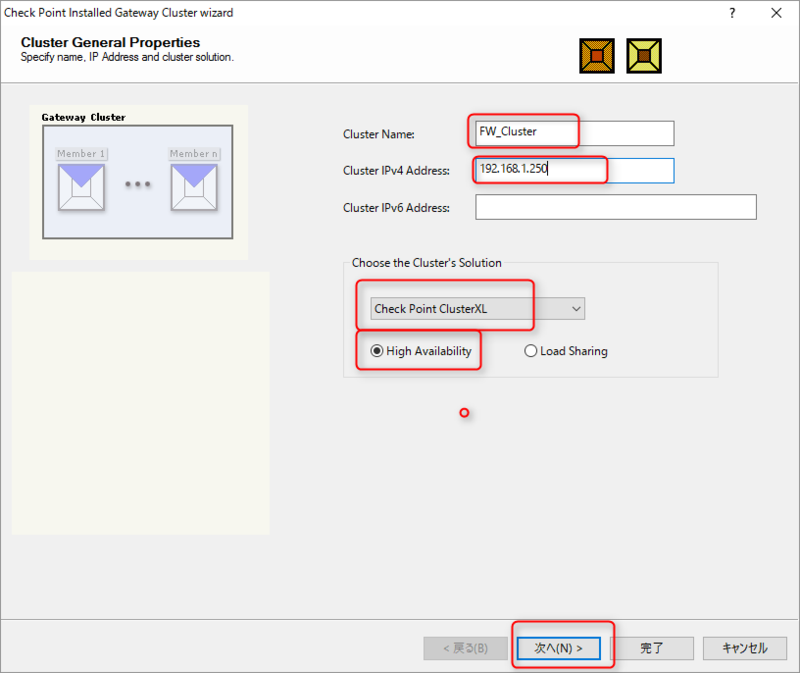

任意のクラスタ名と、クラスタVIPを入力し、 [Check Point Cluster]、[High Availaviliy]を 選択し、[Next]

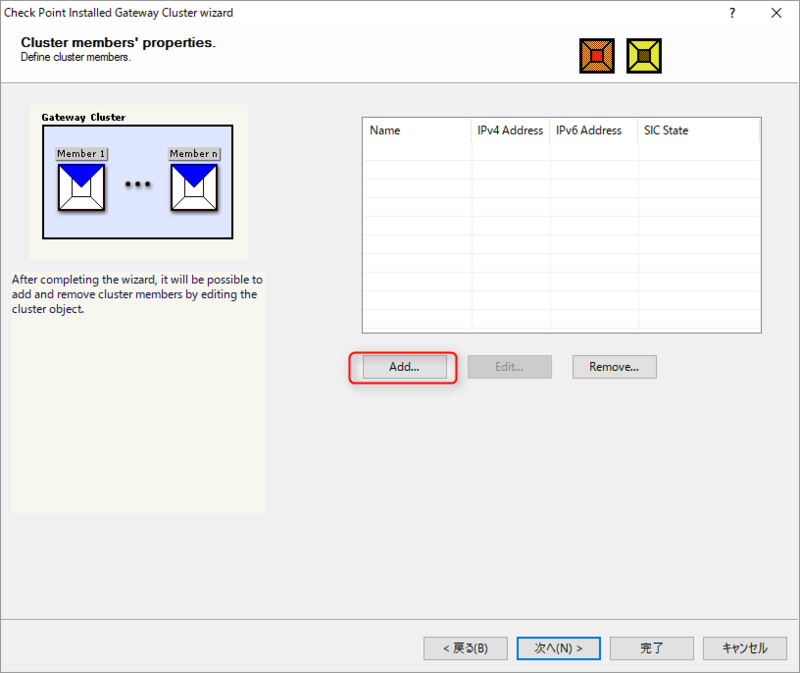

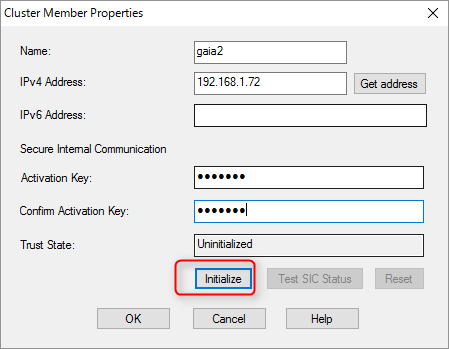

[Add]を押下し、[New Cluster Member]を選択し、 1台目のファイアーウォールを追加する。

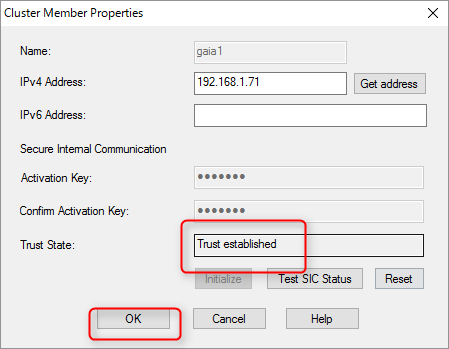

1台目のファイアーウォールの情報を 入力し、パスワード(ここでは、「Gaia321」) を入力し、[Initialize]を押下する。

[Trust established]が表示されたら[OK]

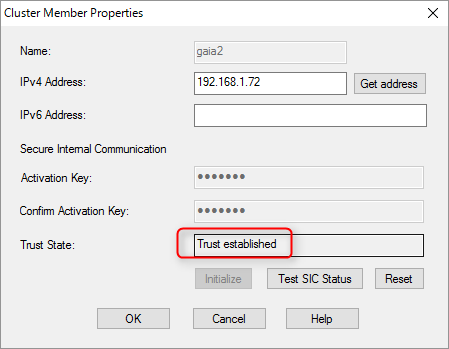

同様に、[Add]を押下し、[New Cluster Member]を選択し、 2台目のファイアーウォールを追加する。

1台目のファイアーウォールの情報を 入力し、パスワード(ここでは、「Gaia321」) を入力し、[Initialize]を押下し、

[Trust established]が表示されたら[OK]

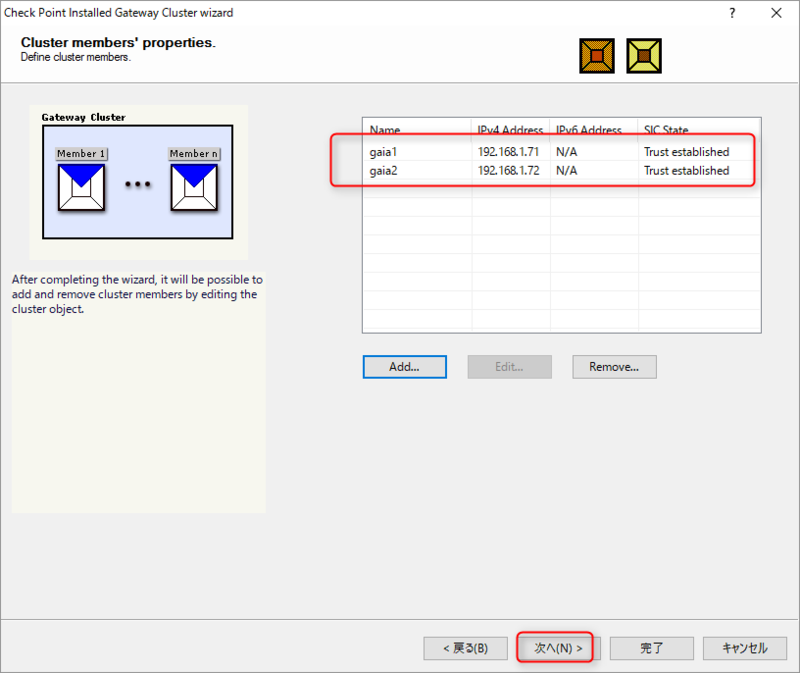

2台ファイアーウォールが追加されたら、 [次へ]を押し、一旦[完了]

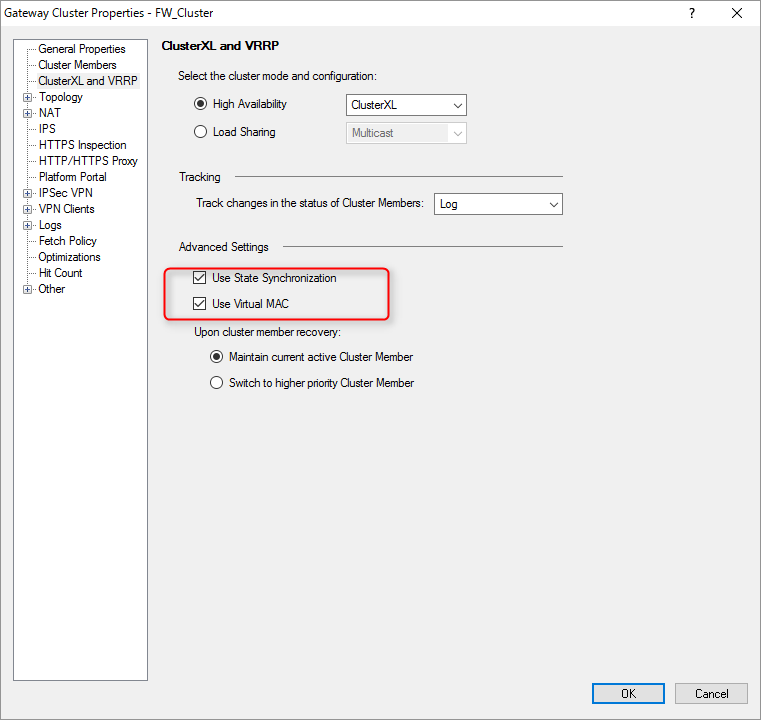

作成されたクラスタオブジェクトをダブルクリックする。

[ClusterXL and VRRP]を選択し、下記にチェックを入れる。

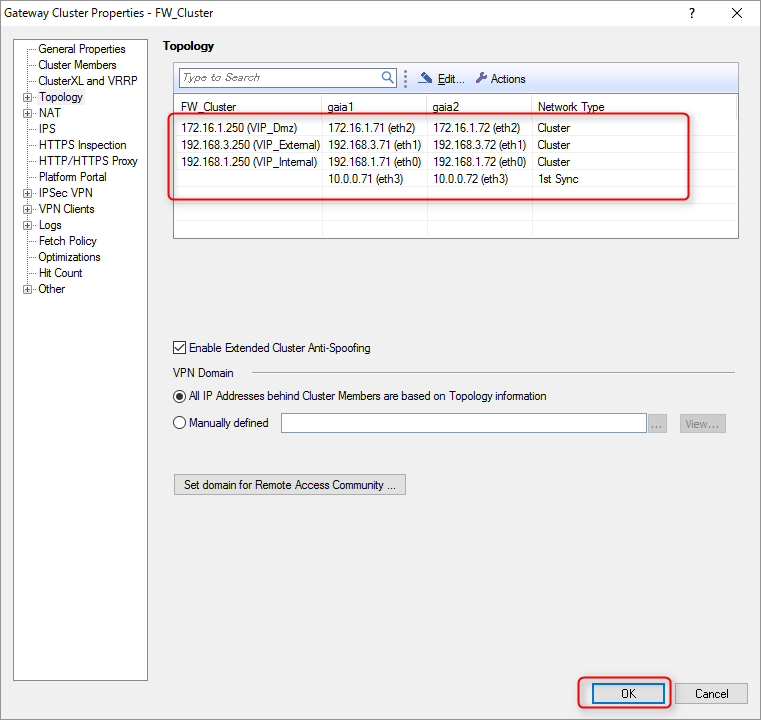

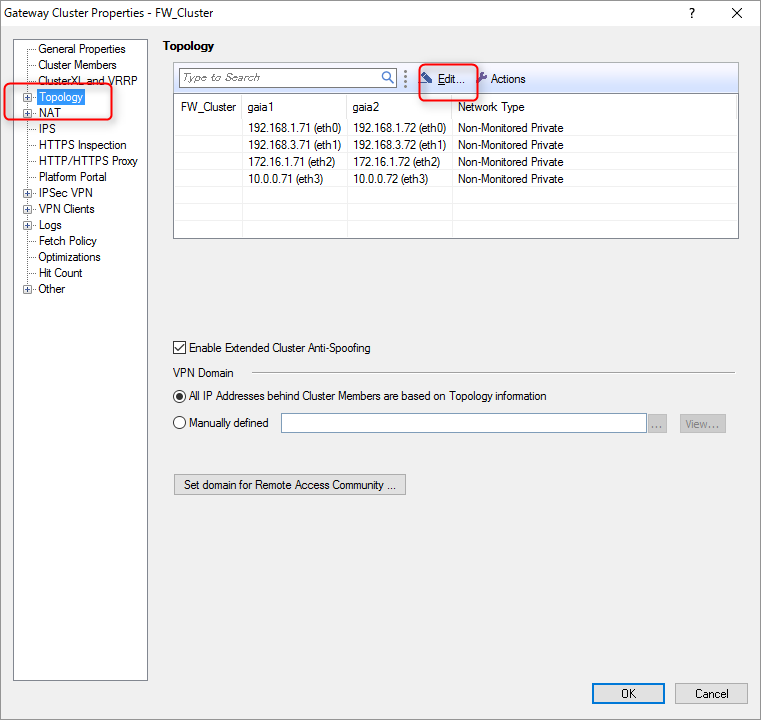

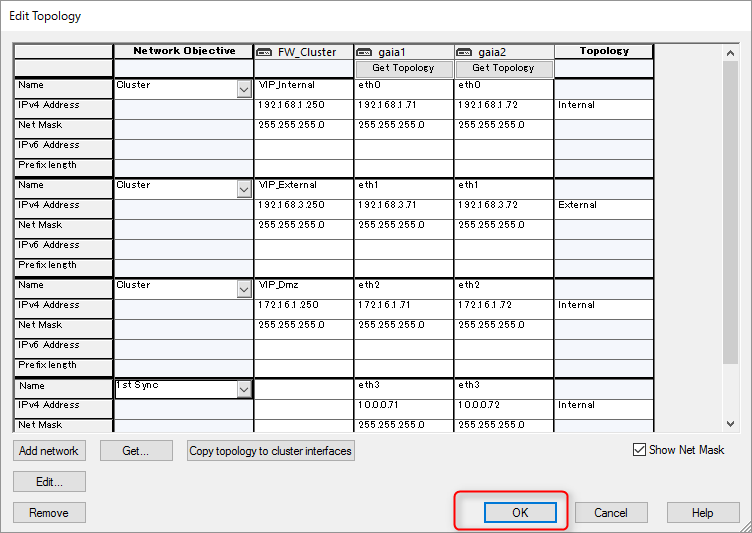

続いて、[Topology]タブを選択し、以下の通り、トポロジーが 認識されていることを確認する。

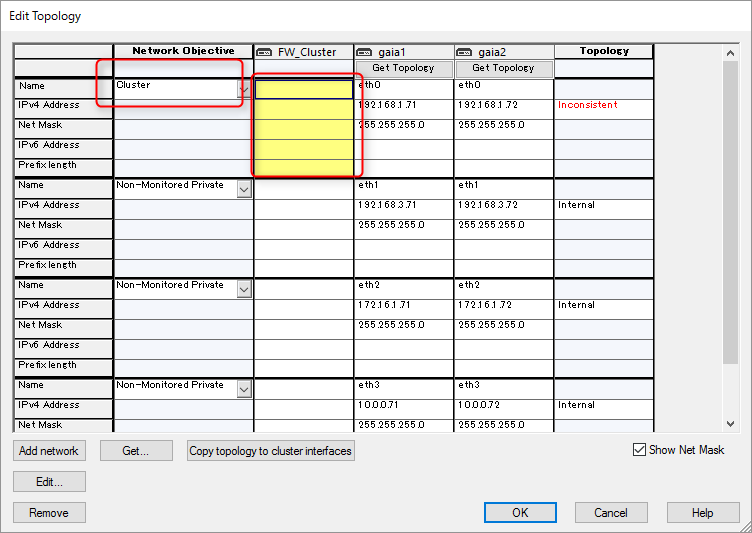

[Network Object]、[クラスタオブジェクト](ここでは「FW_Cluster」) の情報を入力していく。

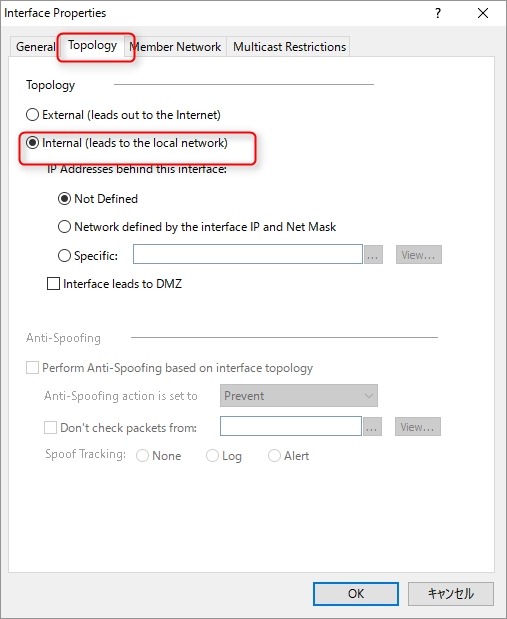

ここでは、内部ネットワークの設定を行う箇所の画面ショット。

[General]タブで、下記の設定を行なう。 内部ネットワーク用のVIPを設定し、

同様にほかのインターフェースもの設定し、 最終的に設定後は、下記のようなイメージ。

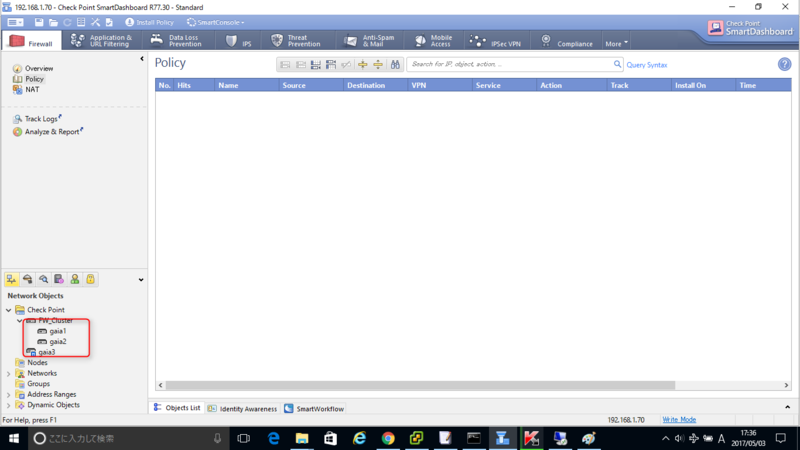

すべて完了すると、クラスタオブジェクトに クラスタメンバーが追加されたことを確認する。

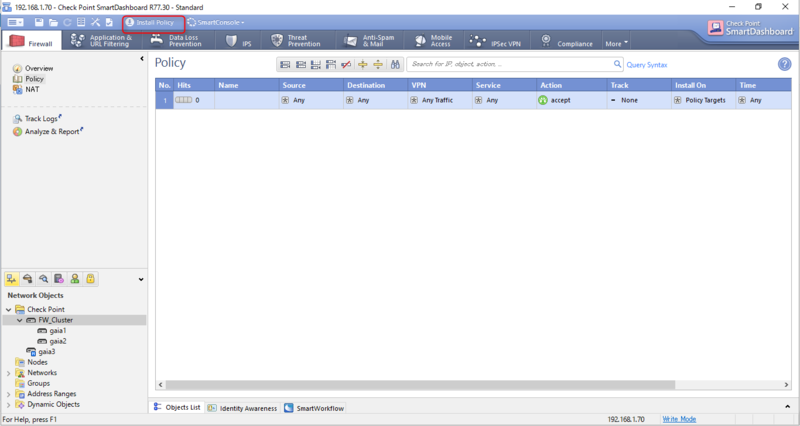

クラスタ構築後のポリシーインストール

クラスタ構築後、設定確認のため、 ポリシーのインストールを行う。

[Policy Install]を押下し、

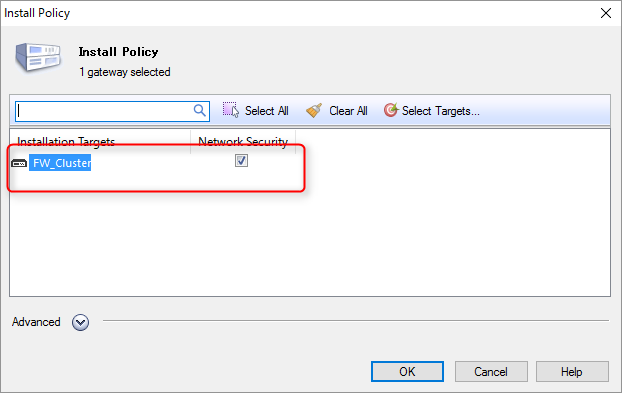

クラスタオブジェクトを選択し、[OK]

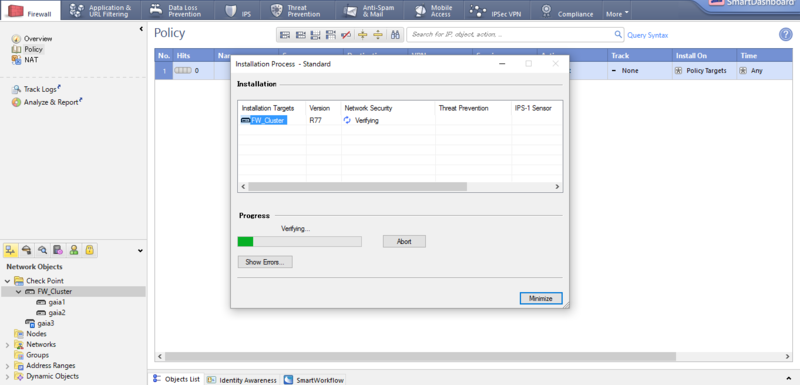

ポリシーインストールが開始される。

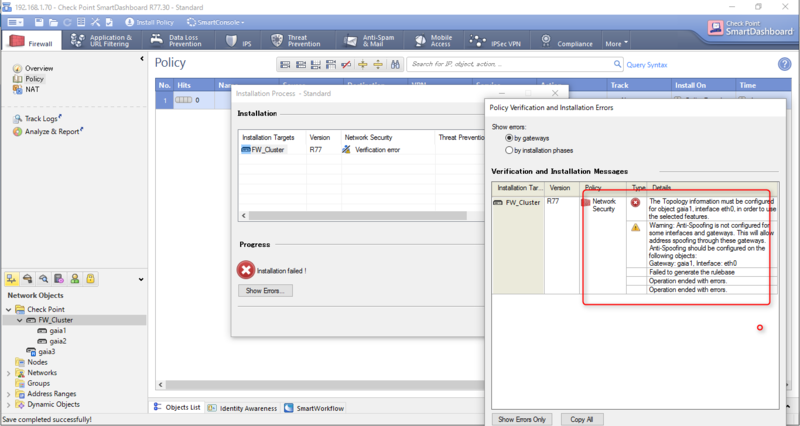

ここで、ポリシーインストール失敗。 エラーメッセージから、eth0のアンチスプーフィングの設定が できていないようなので、

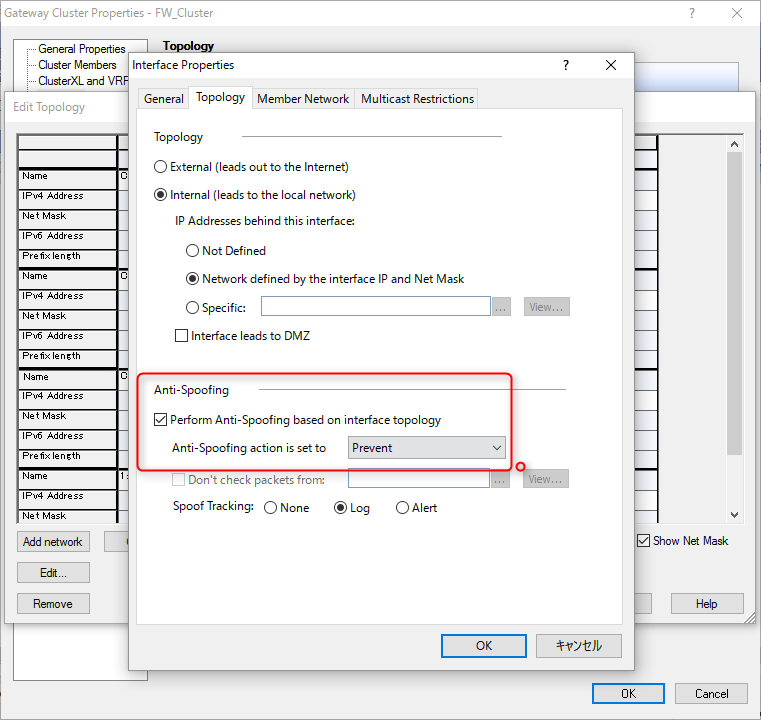

先述のクラスタオブジェクトの[Topology]設定画面より、 eth0のアンチスプーフィングの設定を行う。

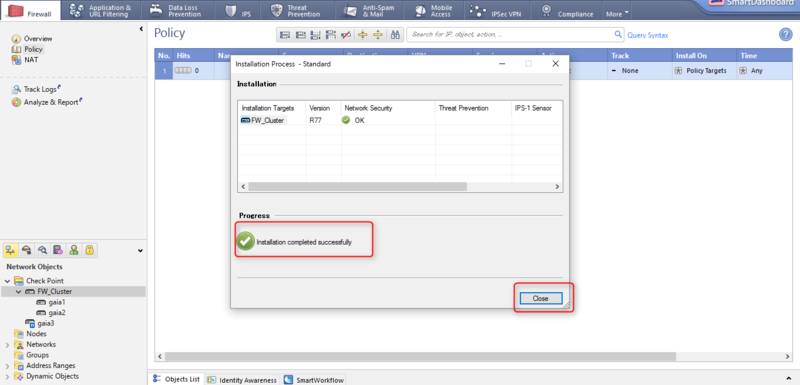

再度、ポリシーインストール。

【書評】見抜く力 リーダーは本質を見極めよ

目次

見抜く力 リーダーは本質を見極めよ

- 作者: 酒巻久

- 出版社/メーカー: 朝日新聞出版

- 発売日: 2015/09/18

- メディア: 単行本

- この商品を含むブログを見る

本書は、故スティーブジョブズと親交のあったキヤノン 酒巻久氏のキヤノン電子再建に関する実体験をもとに、 経営者ならびにビジネスリーダーに向けに、時代、企業、人間の 本質などを「見抜く」ための力を説くビジネス書。

本書内で、興味深いのは、キヤノン電子内の実話に基づく、 政治、嫉妬、変化への嫌悪など、日本企業の負の部分を 包み隠さず書いているとところである。、

例えば、キヤノン電子の再建の初期状態を下記のように書いている。

(本書より)

変化を嫌い、我が身を守ることにかけては驚くべき情熱を発揮し、再建のための努力を あちこちで寸断して骨抜きにしようとする抵抗勢力が少なくない。 ダメな会社ほどこの手の人間が、役員や幹部社員などリーダー層に巣くっている。 古い会社は特にそうで、それこそ狡猾古狸があっちにもこっちにもいる。 私が、着任した当時のキヤノン電子がまさにそれに近い状態だった。

ダメな会社の特徴として、

- ①トップ(リーダ層)がたるんでいる。

- ②受動的に・指示待ちの人が多い。

- ③売り上げの20%~30%の無駄がある。

としている。

②の日本企業の主体性のない仕事の仕方が出来上がる構造を 以下の書籍では、下記のようにたとえている。

若者はなぜ3年で辞めるのか? 年功序列が奪う日本の未来 (光文社新書)

- 作者: 城繁幸

- 出版社/メーカー: 光文社

- 発売日: 2006/09/15

- メディア: 新書

- 購入: 17人 クリック: 447回

- この商品を含むブログ (614件) を見る

(「若者はなぜ3年で辞めるのか? 」より)

従業員が10人いたとして、 「よし、寄せ鍋を作ろう。詳細を決めてくれたまえ」(社長) 「醤油ベースにしよう。具は何がいいか、おすすめれレシビを作ってくれ」(役員) 「海産物がいいな。君、適当にスーパー回って買いだしてきて。」(部長) 「じゃあ、タラとカニでいこう。あとは料理しとけよ。」(課長) 「はい」(六名の社員たち) とまあ、こんな具合に一連の流れが自然に出来上がり、末端に下りてくる頃には、 実に単純な作業に成り果てているわけだ。あとは、六名で並んで作業をするだけで、 残業でクタクタになるのもたいていの企業ではこのレベルの人たちだ。

日本企業に勤めている自分にとっても、まさに耳の痛いものではあるが、 あながち間違っていないところがつらいところ。

本書には、生々しい話が続く。

- 作者: 酒巻久

- 出版社/メーカー: 朝日新聞出版

- 発売日: 2015/09/18

- メディア: 単行本

- この商品を含むブログを見る

(「本書」より)

業績不振の子会社では、親会社から来た社長の追い落としを狙って、しばしば 親会社のトップに密告の投書が行われる。 私は、1年ほどじっくり人物観察をしてから人事に手をつけるのだが、 案の定、匿名の投書が次々に御手洗社長のもとへ届くようになった。

そして、最も胸を打ったのは、

(「本書」より)

社内政治の裏側では、そうした足の引っ張り合いは珍しくない。 呆れた話だが、それが現実だ。

つまり、会社とはそうした呆れたことを大の大人がやるところであり、 そうした世界観を前提として世界で、再建・改善を図った氏が書いた本であることが 本書の価値といえる。

肝心の「見抜く力」についてでは、赤字解消を見抜き改善していく過程について おおむね以下のようなことがアプローチとして、書かれている。

- ①まず、ムダをお金に換算して「見える化」し、

- ②社員が能動的に働けるよう、(主に心理的な)インセンティブを適量加えながら、仕組化し、

- ③慢心がうまれないように、常に変化を促しながら、

- ④その過程で、ムダや膿を一気に吐き出す。

①は売り上げ対する各費用(事務用品、賃料、光熱費など)ごとに算出し数量的に把握できるようにし、

②は、「課長は部下の提案を拒否してはいけない」ということを課長権限に明記したりして、社員の能動性を引き出し、

③自前の開発資金をねん出し、若手が燃えるテーマに挑戦させ、変化に強い文化を熟成させながら、

④で、だらけたリーダー層の人事に一気に着手。

といった具合で、組織改革が実行された過程が克明に描かれている。 どれも、当たり前のことのように思えるが、これを一気に実行できた「実行力」こそが 再建の鍵だったのものといえる。(正に「言うは易し、行うは難し」である)

最後に、アラフォー世代的に鼓舞されるところとしては、

(「本書」より)

40台になったら、20代の2倍勉強する。 マネジメントの能力が必要になる40代以降であれば、会社から求められる100の能力を 維持するために、20代の頃の2倍勉強が必要になる。 50代なら、3倍勉強しないと、とてもではないが、100の能力を維持できない。 無駄な残業をだらだらとやったり、どうでもいい飲み会で会社の悪口を 言っている暇があったら、さっさと家に帰って、勉強することである。 40代、50代になっても会社から必要とされる人間であり続けるには、 それしかない。

それしかないようである。

類書もあるので、今度読んでみようと思う。

リーダーにとって大切なことは、すべて課長時代に学べる はじめて部下を持った君に贈る62の言葉

- 作者: 酒巻久

- 出版社/メーカー: 朝日新聞出版

- 発売日: 2012/05/18

- メディア: 単行本

- 購入: 1人 クリック: 11回

- この商品を含むブログ (1件) を見る

- 作者: 酒巻久

- 出版社/メーカー: 朝日新聞出版

- 発売日: 2014/03/07

- メディア: 単行本

- この商品を含むブログ (1件) を見る